Vulnerabilidad de suplantación en el Explorador de Archivos de Microsoft Windows (CVE-2025-24071)

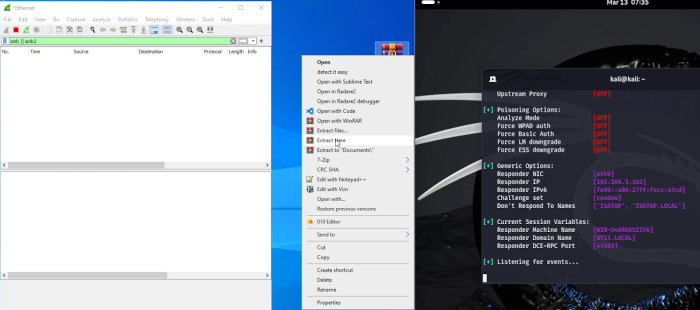

Esta vulnerabilidad surge porque el Explorador de Windows confía implícitamente en los archivos .library-ms y procesa automáticamente ciertos tipos de archivos inmediatamente después de su extracción. Un atacante podría aprovechar esta confianza implícita y el comportamiento de procesamiento automático de archivos para filtrar credenciales, que luego pueden utilizarse para ataques de Pass-the-Hash o para descifrar hash NTLM sin conexión.

Fuente: